▲

- O malware RatOn, usado pelo grupo NFSkate, combina roubo bancário automatizado, roubo de dados e invasão de apps como WhatsApp.

- Você pode ser afetado ao instalar apps fora das lojas oficiais e conceder permissões que permitem controle remoto do celular.

- O malware permite transferências financeiras automáticas e acesso a mensagens do WhatsApp, comprometendo segurança pessoal e financeira.

- RatOn ainda pode espelhar pagamentos por aproximação e persiste mesmo após reiniciar o aparelho, dificultando sua remoção.

Pesquisadores de segurança digital revelaram a evolução do grupo cibercriminoso NFSkate, que antes focava em clonagem de pagamentos por aproximação via NFC. Agora, eles utilizam um novo trojan chamado RatOn. Este programa malicioso combina ataques bancários automatizados, roubo de dados pessoais e permite controle remoto completo de celulares, incluindo a invasão de aplicativos de comunicação como o WhatsApp.

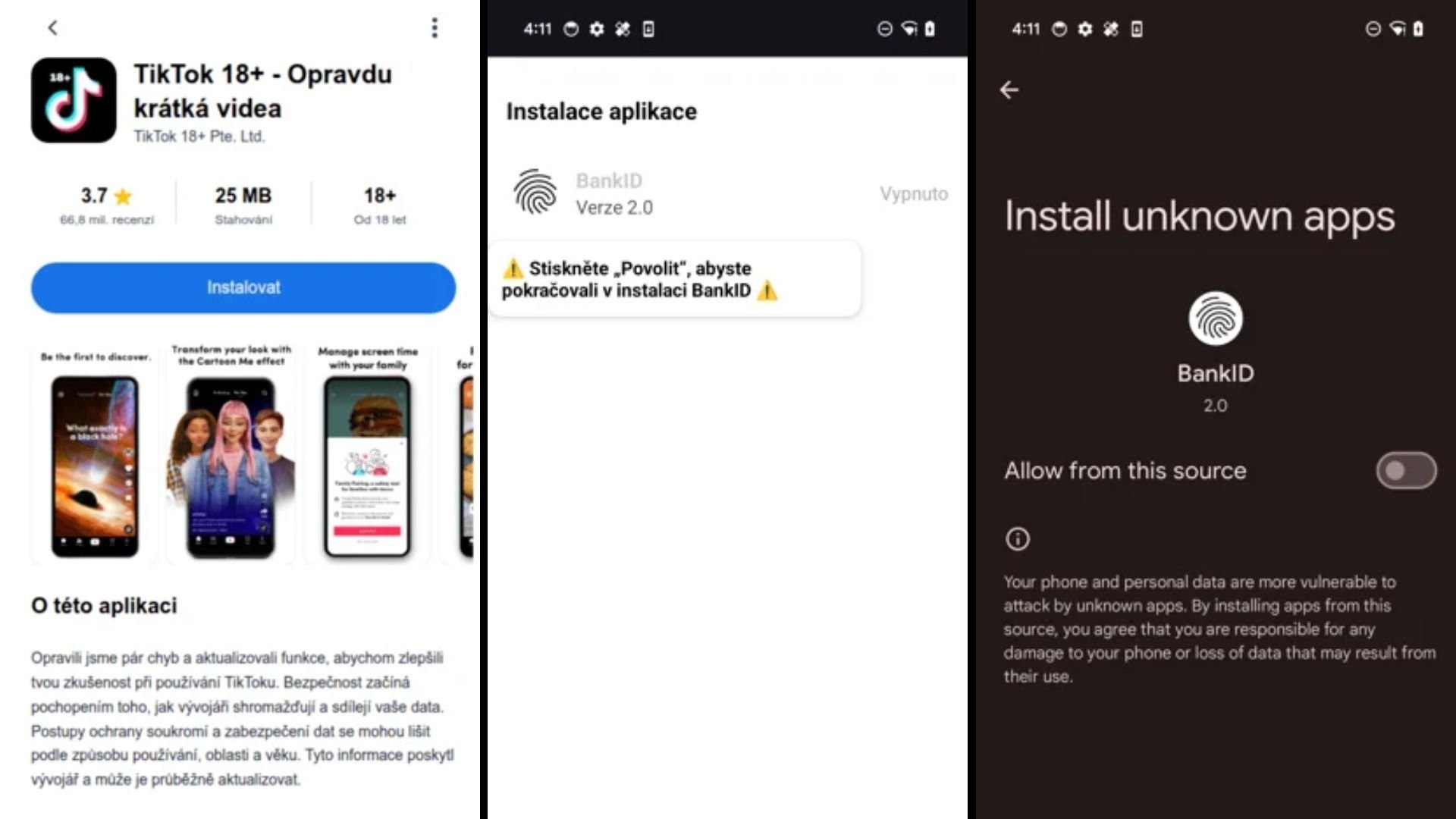

O ataque do RatOn começa de forma discreta, com o usuário baixando um dropper. Este aplicativo se disfarça de conteúdo inofensivo, muitas vezes com temas adultos ou de entretenimento, para atrair a atenção. Ao ser aberto, o dropper solicita permissão para instalar outros aplicativos de fora das lojas oficiais, um sinal claro de perigo que muitos usuários podem ignorar.

Se o usuário concede essa permissão, o dropper baixa o payload, a parte verdadeiramente maliciosa do malware. Esse componente solicita acesso a permissões cruciais, como Acessibilidade e Device Admin. Com essas autorizações, o RatOn consegue monitorar e controlar quase todas as ações no celular, desde abrir aplicativos até interagir com botões e digitar informações sem que o proprietário perceba.

O Avanço do Malware RatOn: Ameaça de Invasão de aplicativos e Controle Total

Esse desenvolvimento recente preocupa especialistas, pois demonstra uma transição significativa do NFSkate. O grupo, que antes se limitava a golpes de NFC relay – que clonam pagamentos sem contato – agora desenvolveu um trojan complexo. Esse novo malware possui funções de RAT (Remote Access Trojan), o que significa que os criminosos obtêm controle remoto total sobre o dispositivo.

A capacidade de controle remoto permite aos atacantes realizar operações automatizadas e furtivas. Eles não apenas visam o roubo de dinheiro, mas também a manipulação de informações e a disseminação de novos ataques. Essa estratégia modular amplia o alcance e a letalidade das ações do grupo, tornando a detecção e a contenção mais desafiadoras para os usuários comuns.

Leia também:

Uma vez instalado, o RatOn passa a monitorar todos os aplicativos em uso. Ele consegue identificar quando o usuário abre aplicativos de bancos, do WhatsApp ou qualquer serviço que envolva senhas e códigos de verificação. A atuação em aplicativos bancários é dupla: ele cria sobreposições (overlays) falsas que imitam o aplicativo verdadeiro, solicitando PINs, senhas e códigos de autenticação, e ativa um Sistema de Transferência Automatizada (ATS).

O ATS permite que o malware realize transferências financeiras de forma automática. Isso significa que, enquanto o usuário acredita estar apenas verificando seu saldo ou informações bancárias, o RatOn pode estar silenciosamente enviando dinheiro para as contas dos criminosos. Até o momento da investigação, apenas um banco na República Checa foi afetado por essa exploração.

Como o RatOn Afeta suas Finanças e Comunicações

No caso do WhatsApp, o RatOn é igualmente perigoso e invasivo. Ele consegue ler mensagens recebidas em segundo plano, incluindo códigos de verificação de dois fatores (2FA) que deveriam proteger a conta do usuário. Além disso, o trojan pode criar overlays falsos que induzem o usuário a digitar códigos ou confirmar ações, capturando essas informações de imediato.

Com o acesso a essas informações, o atacante pode assumir a conta do WhatsApp. Dessa forma, é possível enviar mensagens para contatos, solicitar dinheiro a amigos e familiares ou espalhar links maliciosos, tudo sem que o usuário perceba. O RatOn também intercepta notificações e pode ser usado para clonar contas em outros serviços que dependem da verificação via WhatsApp.

O módulo original do grupo, o NFSkate, ainda está ativo dentro do RatOn, permitindo ataques via NFC relay. Se o usuário faz pagamentos por aproximação com cartão ou celular, o malware pode “espelhar” a operação e realizar compras em outro local. Isso ocorre sem que o usuário precise tocar em nada, paralelamente às transferências automáticas do ATS, tornando o ataque rápido e eficaz.

Proteção Contínua Contra Ameaças Móveis

De acordo com as investigações da Threat Fabric, a primeira evidência do RatOn foi identificada em 5 de julho de 2025, e a amostra mais recente, em 29 de agosto de 2025. Isso indica que o grupo de criminosos tem dedicado pelo menos dois meses ao desenvolvimento constante desse malware. A sofisticação e a persistência são características que reforçam a gravidade da ameaça.

O RatOn também foi capaz de atingir algumas carteiras de criptomoedas específicas. Entre as identificadas estão MetaMask, Trust, com (piuk.blockchain.android) e Phantom. A capacidade de atacar diferentes plataformas financeiras demonstra a amplitude do alcance do trojan e a diversidade de alvos potenciais para os criminosos.

Uma característica preocupante é a persistência do malware no aparelho. Mesmo que o celular seja reiniciado, o RatOn consegue permanecer ativo devido às permissões de Device Admin que proteção de hardware contra spywares normalmente evita. Ele pode até bloquear o celular, exibir telas de resgate ou impedir a desinstalação, tornando qualquer tentativa de intervenção manual extremamente difícil para o usuário.

Por ser modular, automatizado, silencioso e capaz de atacar tanto as finanças quanto as comunicações pessoais, o RatOn é classificado como uma das ameaças móveis mais avançadas. Sua complexidade exige que os usuários adotem medidas de segurança mais robustas para proteger seus dados e privacidade contra esse tipo de software malicioso.

Medidas Essenciais para se Proteger do RatOn

Adotar algumas medidas básicas de segurança pode fazer uma grande diferença na proteção contra ameaças como o RatOn. A prevenção é a melhor forma de evitar que seus dados e sua privacidade sejam comprometidos por ataques cibernéticos sofisticados.

Confira algumas dicas importantes:

- Nunca instale aplicativos de fora da Google Play ou outras lojas oficiais. Essas fontes alternativas podem conter malwares disfarçados. Evitar essa prática reduz muito o risco de instalar apps perigosos.

- Tenha cautela ao conceder permissões para aplicativos recém-instalados, especialmente se parecerem incomuns ou excessivas para a função do app. Aplicativos legítimos geralmente pedem apenas o necessário.

- Use autenticação forte para suas contas bancárias e no WhatsApp. Prefira sempre biometria (impressão digital ou reconhecimento facial) em vez de PINs ou senhas que podem ser mais facilmente capturados por malware.

- Ative a confirmação em duas etapas no WhatsApp, que adiciona um PIN extra além do código de SMS para verificar sua identidade. Isso cria uma camada adicional de segurança.

- Evite clicar em links suspeitos recebidos por e-mail, mensagens ou redes sociais. Eles podem direcionar para sites maliciosos que tentam instalar malware em seu dispositivo.

Fique por dentro das últimas notícias sobre segurança e tecnologia para se manter informado sobre novos golpes e vulnerabilidades. Acompanhar as atualizações ajuda a proteger seu ambiente digital.

Este conteúdo foi auxiliado por Inteligência Artificial, mas escrito e revisado por um humano.