Celebração de 2 anos de Pokémon Sleep com novidades e eventos especiais

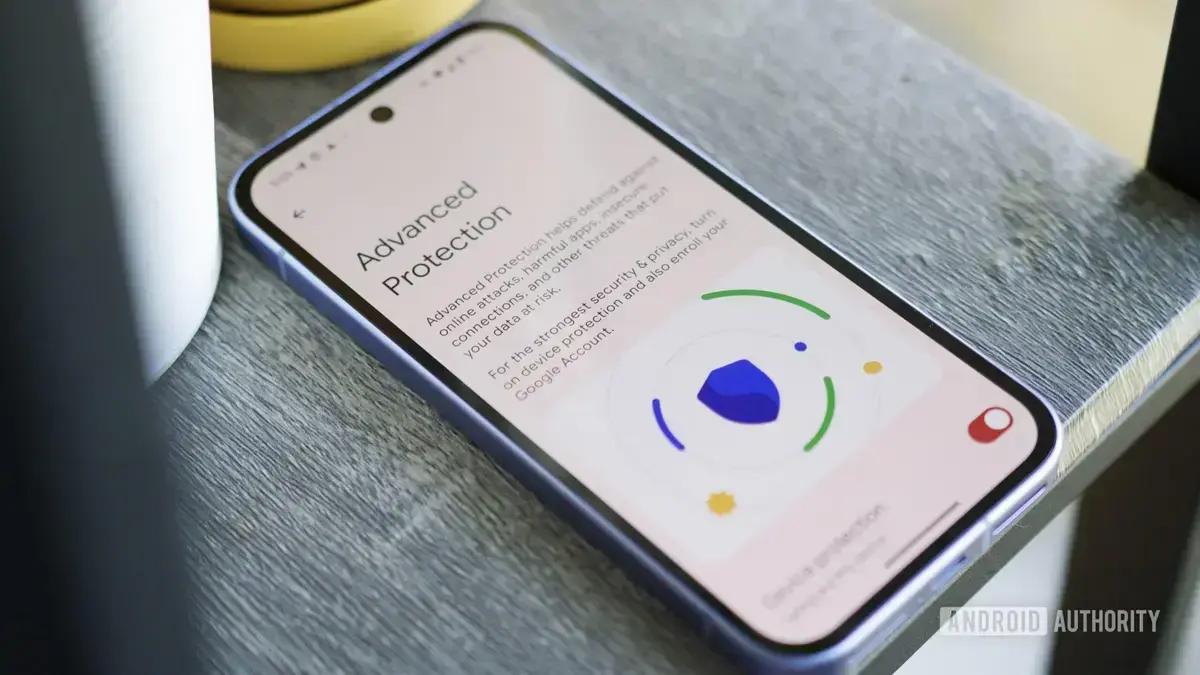

Celebração de 2 anos de Pokémon Sleep com novidades e eventos especiais Atualização do Android 16 traz recurso de segurança que deve ser ativado

Atualização do Android 16 traz recurso de segurança que deve ser ativado Razões para evitar grandes redes de operadoras em 2025 no Brasil

Razões para evitar grandes redes de operadoras em 2025 no Brasil Nova abordagem na infraestrutura de IA melhora processamento de dados na saúde

Nova abordagem na infraestrutura de IA melhora processamento de dados na saúde Como fazer e receber chamadas durante outages na rede do Reino Unido

Como fazer e receber chamadas durante outages na rede do Reino Unido Vazamento de 16 bilhões de senhas: como proteger suas contas

Vazamento de 16 bilhões de senhas: como proteger suas contas Vazamento de 16 bilhões de senhas: como proteger suas contas

Vazamento de 16 bilhões de senhas: como proteger suas contas Novo sistema de devolução do Pix promete facilitar recuperação de transferências erradas

Novo sistema de devolução do Pix promete facilitar recuperação de transferências erradas Brasil é um dos principais afetados em vazamento de 16 bilhões de senhas de Google, Apple e Meta

Brasil é um dos principais afetados em vazamento de 16 bilhões de senhas de Google, Apple e Meta Irã considera desligar internet após ataques cibernéticos e roubo de criptomoedas

Irã considera desligar internet após ataques cibernéticos e roubo de criptomoedas Fileless: Entenda o Que É e Como se Proteger Dessa Ameaça Invisível

Fileless: Entenda o Que É e Como se Proteger Dessa Ameaça Invisível Segurança do Microsoft 365 em foco após invasão ao Washington Post

Segurança do Microsoft 365 em foco após invasão ao Washington Post Falha no Android pode redirecionar usuários para links maliciosos via notificações

Falha no Android pode redirecionar usuários para links maliciosos via notificações Relatório alerta sobre VPNs gratuitas que podem compartilhar dados com a China

Relatório alerta sobre VPNs gratuitas que podem compartilhar dados com a China Polícia Federal prende cibercriminoso Azael, que ameaçava veículos de tecnologia no Brasil

Polícia Federal prende cibercriminoso Azael, que ameaçava veículos de tecnologia no Brasil Promoção em SSDs WD_BLACK SN8100 e SN7100 com VPN grátis, mas apenas nos EUA

Promoção em SSDs WD_BLACK SN8100 e SN7100 com VPN grátis, mas apenas nos EUA Cinco princípios de segurança impulsionam aplicativos de código aberto em larga escala

Cinco princípios de segurança impulsionam aplicativos de código aberto em larga escala Criminosos usam técnicas avançadas para fraudar biometria facial no Brasil

Criminosos usam técnicas avançadas para fraudar biometria facial no Brasil 5 dicas essenciais para evitar golpes digitais no Dia dos Namorados

5 dicas essenciais para evitar golpes digitais no Dia dos Namorados Prefeitura de São José do Rio Preto sofre ataque hacker e serviços públicos são realizados manualmente

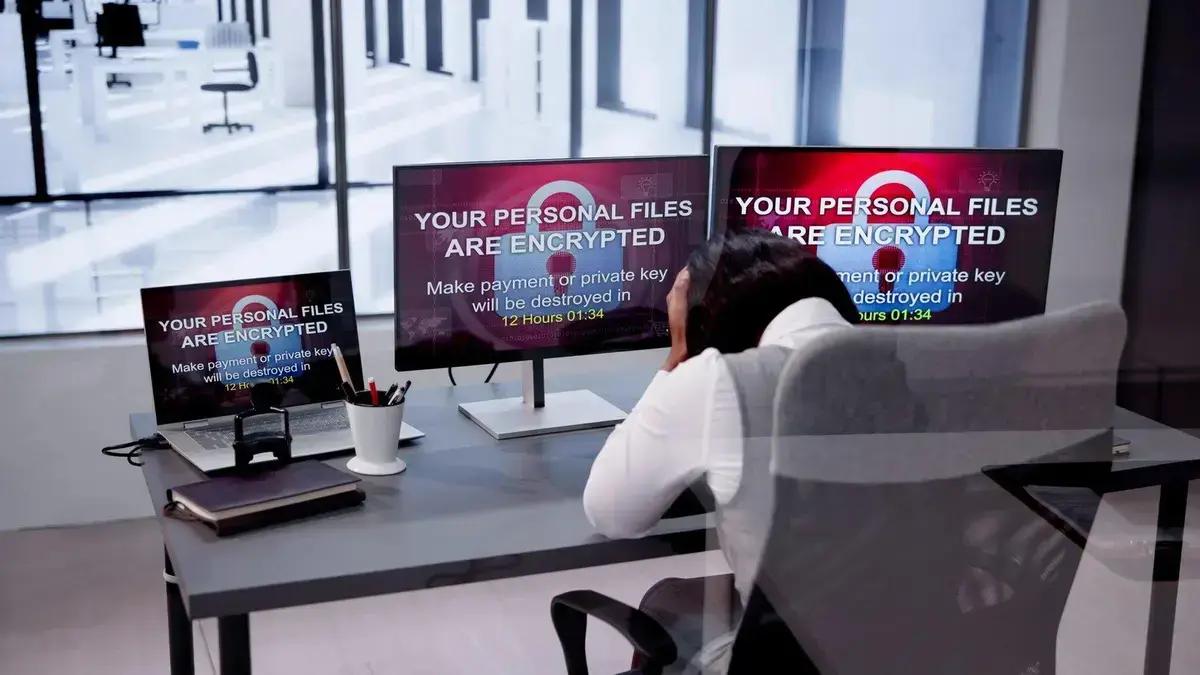

Prefeitura de São José do Rio Preto sofre ataque hacker e serviços públicos são realizados manualmente 5 dicas essenciais para evitar golpes digitais no Dia dos Namorados

5 dicas essenciais para evitar golpes digitais no Dia dos Namorados Estudo revela que Meta rastreou histórico de navegação de usuários Android sem consentimento

Estudo revela que Meta rastreou histórico de navegação de usuários Android sem consentimento Pesquisa revela que Geração Z lidera adoção de autenticação sem senha

Pesquisa revela que Geração Z lidera adoção de autenticação sem senha Seis competições esportivas para assistir no Brasil usando VPN

Seis competições esportivas para assistir no Brasil usando VPN Perplexity Labs permite criar dashboards e aplicativos web com comandos de texto

Perplexity Labs permite criar dashboards e aplicativos web com comandos de texto Promoções de HDs externos WD Elements 14 TB e Seagate 16 TB para backup de dados

Promoções de HDs externos WD Elements 14 TB e Seagate 16 TB para backup de dados Google Photos ganha novos recursos em comemoração aos 10 anos

Google Photos ganha novos recursos em comemoração aos 10 anos Stardock lança Fences 6 com suporte a abas, cores dinâmicas e mais recursos

Stardock lança Fences 6 com suporte a abas, cores dinâmicas e mais recursos